Nützliche Tipps, wie Sie Bitcoin privat aufbewahren, verwenden, versenden und ausgeben können.

Bitcoin ist pseudonym. Das bedeutet einfach, dass er einige Informationen über die Besitzer der Wallets und Adressen preisgibt, während er andere Informationen verborgen hält. Das bedeutet jedoch nicht, dass die Leute, die ihre Privatsphäre und Anonymität bewahren wollen, nicht aus dem Schneider sind.

Im Gegenteil, da Bitcoin nicht anonym ist, müssen die Nutzer von Bitcoin, die ihre Privatsphäre bewahren wollen, aktive Schritte unternehmen, um dies zu tun. Welche Schritte können sie unternehmen und warum sollten sie das tun? Diese Frage werden wir heute untersuchen.

Pseudonymität als Schlüsselmerkmal

Während wir einige der Funktionen und Merkmale von Bitcoin untersucht haben, ist das richtige Verständnis der Pseudonymität der Schlüssel zum Verständnis, wie die Nutzer in dieser Welt anonym bleiben können. Das liegt daran, dass Bitcoin immer noch einige Informationen über die Nutzer dieses globalen Währungsnetzwerks preisgibt.

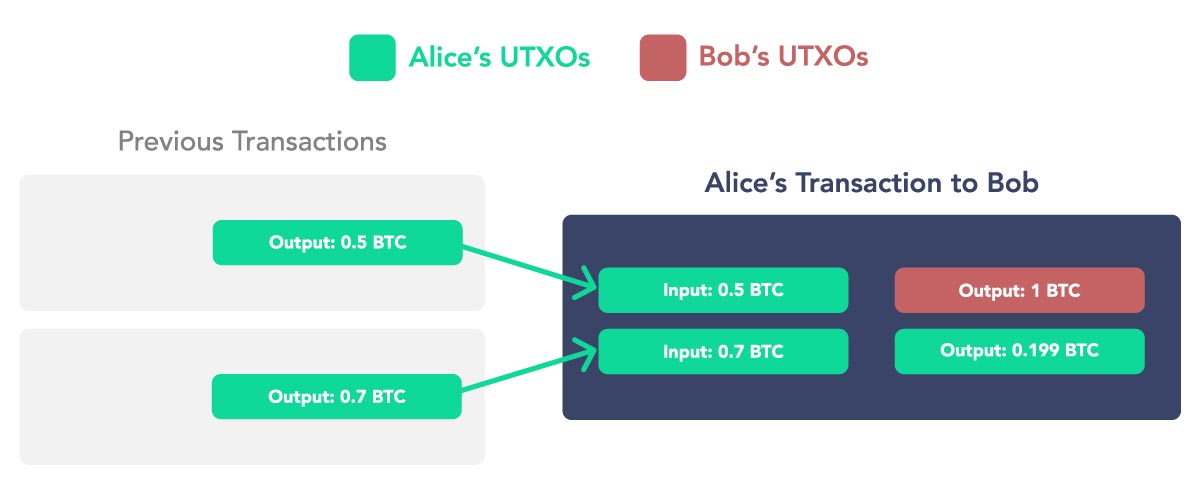

Nehmen wir der Einfachheit halber das Beispiel von Alice und Bob. Alice hat zwei UTXOs (unverbrauchtes Transaktionskapital) im Wert von 1,2 BTC, aufgeteilt in zwei Eingänge von 0,5 BTC und 0,7 BTC. Alice möchte 1 BTC an Bob senden. Zu diesem Zweck erstellt sie eine Transaktion, die zwei neue Ausgaben erzeugt, die erste im Wert von 1 BTC (Bob) und die zweite im Wert von 0,199 BTC (Alice). In diesem Fall werden die 0,001 BTC an die Miner als Transaktionsgebühr gezahlt.

Dadurch entstehen zwar zwei neue Adressen, aber wenn der Beobachter der Blockchain, z. B. ein Kettenanalyseunternehmen, über das wir später noch sprechen werden, wusste, dass Alice zuvor 1,2 BTC hatte, weiß er, dass einer dieser Ausgänge wahrscheinlich ihr gehört. Dies lässt sich durch die Anwendung von Heuristiken und einer gewissen Logik über die Funktionsweise von Bitcoin ableiten.

Wenn dies jedoch funktionieren soll, müssen die Kettenanalyseunternehmen zumindest eine Art von Informationen über die Eigentümer der UTXOs oder der Adressen haben. Dies kann durch verschiedene KYC/AML-Compliance-Praktiken mit verschiedenen Börsen, Verwahrern oder Anbietern von Krypto-Dienstleistungen geschehen. Sobald sie also einige KYC-Informationen über den spezifischen UTXO kennen, kann das Kettenanalyseunternehmen versuchen festzustellen, ob der UTXO an einen anderen oder an denselben Eigentümer gesendet wurde, sobald er ausgegeben wurde.

Was ist KYC/AML?

Das ist eine einfache Erklärung dafür, was passieren kann, wenn der Besitzer einer Wallet oder eines UTXO seine Identität preisgibt (ob freiwillig oder unfreiwillig) oder wenn seine Identität von diesen Unternehmen irgendwie mit der Adresse in Verbindung gebracht wird. Aber wie kann das passieren?

Es gibt mehrere Möglichkeiten, wie eine Adresse oder ein UTXO mit der Identität einer Person in Verbindung gebracht werden kann. Am einfachsten ist dies wahrscheinlich durch die KYC-Praktiken (Know-Your-Customer) möglich. Diese hängen größtenteils von den Rechtsordnungen ab, in denen die verschiedenen Krypto-Dienstleister tätig sind. Die meisten von ihnen haben jedoch bereits irgendeine Form von KYC eingeführt oder versuchen, sie einzuführen.

Wenn dies geschieht, sind die Anbieter von Kryptowährungsdiensten gesetzlich verpflichtet, verschiedene KYC-Informationen über ihre Kunden zu sammeln. Diese können von Name, E-Mail-Adresse und Wohnanschrift bis hin zu umfangreicheren KYC-Informationen wie Kontoauszüge, Personalausweis oder Reisepass reichen. Tatsächlich verlangen die meisten KYC-Börsen oder Verwahrstellen zumindest einen Identitätsnachweis, wodurch die Wallets unmittelbar mit Ihrer Identität in Verbindung gebracht werden.

Was ist eine Kettenanalyse?

Selbst wenn das nicht der Fall ist, gibt es eine Kettenanalyse, die Regierungen oder Aufsichtsbehörden dabei helfen kann, festzustellen, wem was gehört. Diese Art von Unternehmen, wie Chainalysis, wurden mit vielen Zielen gegründet. Der Hauptzweck ist jedoch die Untersuchung der Blockchain, insbesondere der On-Chain-Aktivitäten der Nutzer der jeweiligen Blockchain, in unserem Fall der Blockchain von Bitcoin.

Mithilfe verschiedener Techniken und Tools können diese Unternehmen verschiedene Wallets und Adressen verfolgen, sie mit verschiedenen Identitäten in Verbindung bringen und bewerten, wie viel Kapital sie haben. Diese Unternehmen tun dies oft in Zusammenarbeit mit Regierungen, die die finanziellen. Aspekte ihrer Bürger im Auge behalten wollen.

Sobald der Nutzer seine Identität mit einer Depotbank, einem Makler oder einer Börse teilt, ist die Privatsphäre der Münzen, die über den jeweiligen Anbieter gehalten werden, ebenso gefährdet wie die Privatsphäre aller vorher oder nachher verwendeten Wallets. Da die gesamte Geschichte der Blockchain transparent ist, ist es sehr wahrscheinlich, dass alle Ihre Bitcoins in den Augen der Regierungen und Kettenanalyseunternehmen offengelegt werden, wenn Sie nur eine Wallet verwenden oder Adressen wiederverwenden, sobald Ihre Identität bekannt ist.

Wie können Sie Ihre Privatsphäre schützen?

Um dem entgegenzuwirken, stehen den Bitcoin-Nutzern verschiedene Techniken, Tools und Funktionen zur Verfügung, die sie verwenden können, um die Offenlegung ihrer Identität zu verhindern. Während wir bereits über CoinJoins oder verschiedene anonyme Bitcoin-Wallets gesprochen haben, die zweifelsohne dabei helfen können, die eigene Identität geheim zu halten, ist eine der besten Praktiken, die die Nutzer anwenden können, ständige Vorsicht. Dies mag etwas zu allgemein klingen, weshalb wir es etwas genauer erklären werden.

Möchten Sie Bitcoin verwenden, versenden oder ausgeben und dabei Ihre finanzielle Privatsphäre schützen? Verwenden Sie Whir. Ein Tool für den Durchschnittsbürger, der seine Privatsphäre schützen möchte. Senden Sie Bitcoin privat, ohne KYC, mit einer CoinJoin-Transaktion.

In erster Linie ist die Nutzung von Anbietern, Diensten, Plattformen oder Produkten, die nicht der KYC unterliegen, ein Schlüssel. Sobald Ihre Identität bekannt ist, verkompliziert das alles. Sie müssen sicherstellen, dass Sie neue anonyme Geldbörsen erstellen und immer zwischen anonymen und nicht-anonymen Geldbörsen trennen. Wenn Sie sie kombinieren, werden alle Informationen aus beiden Geldbörsen automatisch für die Kettenanalyseunternehmen transparent.

Ein paar Tipps und Tricks

Es gibt einige Möglichkeiten, die Bitcoin-Nutzer im Hinterkopf haben können, um es für Kettenanalyse-Unternehmen oder Regierungen viel schwieriger zu machen, die Aktivitäten eines jeden im Netzwerk zu verfolgen. Wir werden nur einige davon kurz beschreiben, aber es gibt zahlreiche andere, die eine ähnliche Privatsphäre bieten können.

Nicht-KYC-Käufe

Der wahrscheinlich beste Weg, Ihren Bitcoin-Bestand zu erhöhen, ohne sich zu viele Gedanken über verschiedene Tools und Techniken zu machen, ist einfach, Ihre Bitcoins ohne KYC-Maßnahmen zu erwerben. Das kann zwar knifflig werden, aber es gibt verschiedene Möglichkeiten, das zu tun. Zum Beispiel ist es in einigen Ländern immer noch möglich Bitcoins anonym zu kaufen an Bitcoin-Automaten. Diese können manchmal in gewissem Maße eingeschränkt sein (z. B. bis zu 1 000 € ohne KYC), sind aber immer noch eine ziemlich vernünftige Lösung.

Eine weitere Möglichkeit, an Bitcoins ohne KYC zu kommen, sind verschiedene Plattformen, die keine KYC erfordern. Diese können sich jedoch häufig ändern, was bedeutet, dass Sie, wenn Sie nicht die Dienste von Anbietern wie Bisq, einer anonymen Bitcoin-Börse ohne KYC, nutzen, sehr genau darauf achten müssen, welche Börse oder welchen Broker Sie nutzen.

Und nicht zuletzt ist der Peer-to-Peer-Markt für Bitcoin ziemlich stark. Es gibt zahllose Gruppen und Chatrooms, in denen Menschen ihre Bitcoins gegen Fiat tauschen, ohne dass sie sich ausweisen müssen. Manchmal funktionieren diese Geschäfte auch ohne Namen, was alles noch anonymer macht. Dennoch sollten Sie nur Gruppen oder Chatrooms nutzen, die Sie kennen, denn in den meisten Fällen basiert der gesamte Handel auf Vertrauen.

Adressen nicht wiederverwenden

Eine weitere sehr gute und relativ einfache Methode zur Verbesserung Ihrer Privatsphäre ist es, eine Adresse nie zweimal zu verwenden. Bei bitcoin ist es extrem einfach, neue Adressen zu generieren. Dies erschwert es den Analyseunternehmen nicht nur, die Spur zu verfolgen, sondern auch, verschiedene Wallets oder Adressen mit einem Namen oder einer Identität zu verbinden und zu kombinieren.

Lightning Netzwerk

Was bei der Wahrung der Privatsphäre helfen kann, ist auch die Verwendung von Off-Chain-Lösungen. Die Logik dabei ist ziemlich einfach. Wenn Sie nicht möchten, dass eine Transaktion in der Blockchain (On-Chain) aufgezeichnet wird, verwenden Sie eine Off-Chain-Lösung. Das wahrscheinlich beste Beispiel für eine Off-Chain-Lösung der Schicht 2 ist das Lightning Network, das in den letzten Monaten einen enormen Aufwärtstrend in Bezug auf seine Kapazität, Nutzung, Anzahl der Nutzer oder Transaktionen verzeichnet hat.

Im Grunde genommen steigt jede Metrik, die mit Lightning Network verbunden ist. Dies liegt sicherlich nicht nur an den fast sofortigen und günstigen Transaktionen, sondern auch an der Tatsache, dass es vollständige Anonymität bietet. Die Transaktionen über das Lightning Network finden außerhalb der Kette statt, und sofern Ihre Wallet keine KYC verlangt, was sie nicht tun sollte, sollte keine Identität mit einer Transaktion verbunden sein.

Fazit

Die Privatsphäre beim Versenden von Bitcoin ist keine inhärente Eigenschaft, sondern ein wichtiges Merkmal, das verbessert werden kann. Es gibt mehrere Tools, Techniken oder Praktiken, die jeder im Hinterkopf behalten kann, um seine Chancen auf Anonymität oder Privatsphäre in einer transparenten Welt zu erhöhen.

Möchten Sie Bitcoin verwenden, versenden oder ausgeben und dabei Ihre finanzielle Privatsphäre schützen? Verwenden Sie Whir. Ein Tool für den Durchschnittsbürger, der seine Privatsphäre schützen möchte. Senden Sie Bitcoin privat, ohne KYC, mit einer CoinJoin-Transaktion.

––

Wenn Ihnen dieser Artikel gefallen hat, teilen Sie ihn bitte auf Twitter.

Haftungsausschluss: Dieser Artikel dient nicht als Finanzberatung oder Ermutigung und Anreiz für die Verwendung von Bitcoin und anderen Kryptowährungen. Er dient in erster Linie der Information, Erläuterung und Aufklärung. Die Leser müssen selbst entscheiden, ob sie diese Art von Dienstleistungen nutzen oder nicht.